0x1 僵尸网络入侵物联网设备

笔者最近针对路由交换类、智慧城市类等物联网设备进行了安全渗透测试,发现其中大部分设备存在安全隐患。在这些特殊的设备中,有的甚至已经成为了城市中的僵尸网络,他们参与了分布式拒绝服务(DDOS)攻击,对城市、云端网站都造成了很大的影响。

脆弱的安全性貌似已经成为了物联网的标配,而笔者认为这个只能会变得更加糟糕。很多设备的WEB平台还保留着他们的默认密码,即使修改,这些设备大部分也会存在TELNET和SSH服务密码,而这些密码无法远程修改,这当然也是物联网设备的性质造就的。

想想最近的美国Mirai僵尸网络事件,他们的僵尸设备正是通过默认密码所控制。

Mirai Trojan

最近,美国的研究公司Gibson Research Corporation 提供了轻量级终端渗透的插件,并且可以在WEB上使用,本人就带大家试用一下他们的端口扫描接口,来为自己的物联网智能终端做个体检吧!

0x2 给我们的设备做体检

智能物联网设备是随着他们的“智能化”的程度来决定的他们内部的“操作系统”的复杂程度,也就是说物联网的内部是存在着一种或多种智能化的计算机模块。我们的计算机拥有者多种通信服务,同样的物联网环境下也有很多类似于高等计算机的网络通信服务。其中Telnet(端口号:23)服务与SSH(端口号:22)服务极为突出。如果您的物联网设备开启了TELNET服务,那么别有用心的人就可能通过这个端口进行模糊测试,寻找出端口的漏洞进而进行暴力破解或者内存溢出等攻击,从而获取你的设备控制权限(rooted)。

不过转头一想,物联网智能设备确实拥有极强的智能化系统,但是一般用户没有太高的权限进行端口检查,并且检查的难度很大。在这里,小编发现了这样的一个网站:

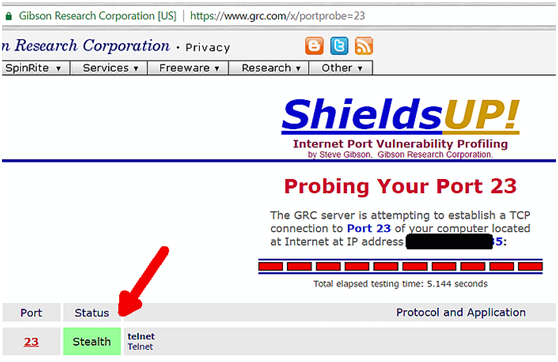

检查外网端口23 安全

注意到上图上方的URL了没,只要将PortProbe=后边的数字改成你所需要的端口就OK了。如果检查端口关闭或者没有漏洞,那么您就可以放心使用设备了。这个端口测试分为三个状态:隐身,关闭,开放。其中隐身是最安全的,他证明通过传统的入侵手段找不到该IP上的这个端口,关闭是个中立的结果,而端口开放自然就存在威胁了。 很明显,这项测试没有相应的安全标准与高难度的技术,笔者只是给大家提供了一种简单易懂的测试方法。网站的信息只是告诉了大家,你们自己的外网telnet可能会被打开,并没有指出是具体是哪台物联网设备,我们只是通过物联网的特性来选择检查哪个端口。

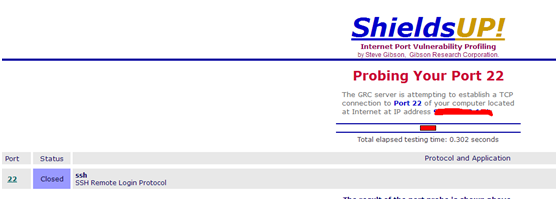

那么继续,我们再来检查SSH服务(22号端口)。

检查外网端口22 警告

出现了关闭的状态,这就应该让我们警惕,是什么原因我们启动了SSH服务,虽然处于关闭状态会不会存在被打开的情况?如果被打开是不是会造成影响!

还有很多端口都有可能与物联网安全有关,比如Web服务端口(80、8080、443),物联网设备时常会通过这些HTTP服务进行后台管理,还有21端口、3389端口、2000端口等远程管理服务都应该进行检查与警惕。(完)

作者|李泉(liquan165) 梆梆安全研究院高级安全研究员

主要研究领域|互联网黑产、物联网安全、终端安全等